「ペットカメラ、乗っ取られたらどうしよう」

レオとルナの留守番が心配で、Amazonでペットカメラを検索した日。レビュー欄に「カメラが勝手に動いた」「知らない音声が聞こえた」という投稿を見つけた瞬間、手が止まった。

僕はIT企業でプロジェクトマネージャーをやっている。仕事ではセキュリティ監査を指摘する立場だ。

でも白状すると、自宅のWi-Fiルーターのパスワードは3年間初期設定のまま。5,000円の中華製自動給餌器がオフラインになってレオが嘔吐した「給餌器オフライン事件」を経験したのに、IoT機器のセキュリティには完全に無頓着だった。

あの日から本気でペットカメラのセキュリティを調べた。

結論から言う。乗っ取りは実際に起きている。でも、基本的な対策を5つやるだけで、リスクは劇的に下がる。怖いから使わないんじゃない。怖いからこそ正しく守るんだ。

ペットカメラの乗っ取り、実際に起きている!3つの衝撃事件

怖い話をしたいわけじゃない。でも現実を知らないと対策も立てられない。「まさか自分のカメラが」と思っているうちは、対策のスタートラインにすら立てていない。まずは実際に起きたハッキング事件を3つだけ紹介する。どれも「特別な環境」で起きたわけじゃないということを、よく覚えておいてほしい。

事件① Insecam事件(2016年)

ロシアの映像公開サイトで、日本国内6,000件超のネットワークカメラの映像が無断で公開された。病院の集中治療室、オフィス、個人宅のリビング——初期パスワードのまま運用されていたカメラが狙い撃ちにされた。

事件② 国土交通省・河川監視カメラ(2023年)

全国338台の河川監視カメラが不正アクセスを受け運用停止。原因は「初期パスワードの未変更」。国の機関ですらこれだ。一般家庭のカメラが狙われない保証はどこにもない。

事件③ ベビーモニター乗っ取り(2022年・海外)

ハッカーがベビーモニターに侵入し、ボイスチェンジャーを使って3歳児に語りかけた。親が駆けつけた時、カメラは勝手に首を振ってこちらを「見て」いた。

マコト

マコト3つの事件の共通点は明確だ。ほとんどが「初期パスワードの未変更」か「古いファームウェアの放置」が原因だ。

超絶技巧のハッカーが暗号を破ったわけじゃない。鍵をかけ忘れた玄関から入ってきただけだ。つまり裏を返せば、鍵さえかけておけば大半の侵入は防げるということでもある。

ちなみに、2024年のサイバー攻撃関連通信は日本だけで年間6,862億件。そのうち約3割がIoT機器を標的にしている。ペットカメラもIoT機器の一つだ。「自分のカメラが狙われるわけない」なんて思ってるなら、その油断が一番の脆弱性だ。

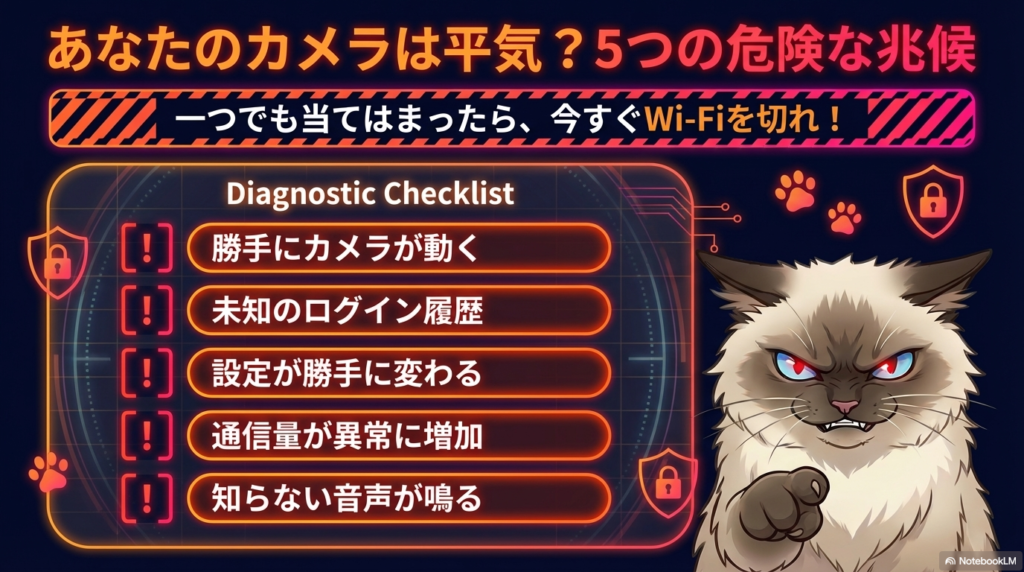

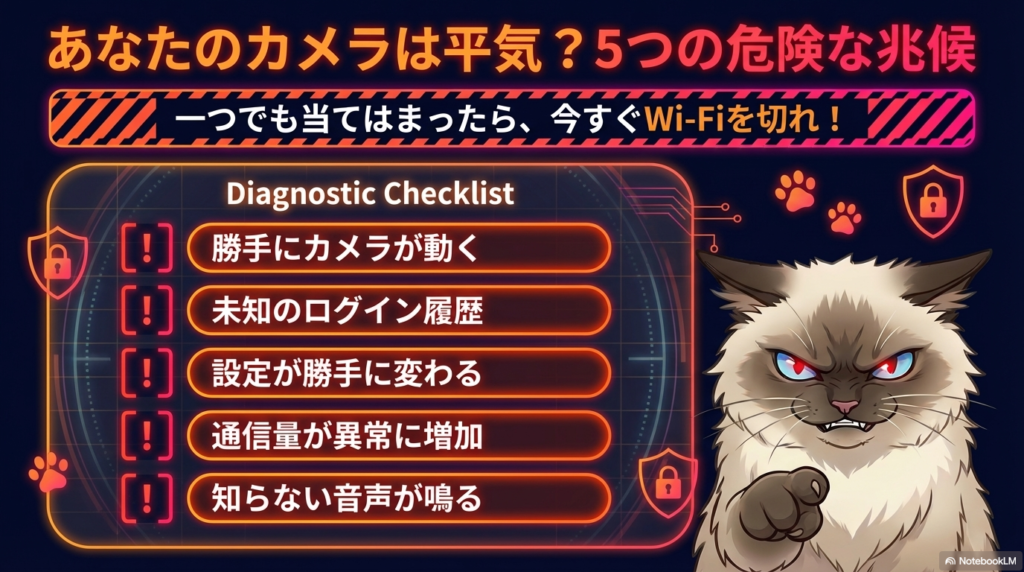

あなたのペットカメラは大丈夫? 乗っ取りの5つの兆候

「じゃあ自分のカメラは大丈夫なのか?」

当然の疑問だろう。以下の兆候が一つでもあったら、乗っ取りの可能性を疑ってくれ。

- カメラが勝手にパン(首振り)する ── 外部から操作されている可能性がある

- アプリに見覚えのないログイン履歴がある ── 設定画面のアクセスログを確認しろ

- パスワードやユーザー名が勝手に変わっている ── 完全にアウト。即座にネットワークから切り離せ

- 異常なデータ通信量の増加 ── ルーターの管理画面でカメラのトラフィックを確認

- カメラから知らない音声や異音が聞こえる ── スピーカー機能付きカメラの場合、侵入者が話しかけてくるケースがある

僕がSwitchBotを導入した直後、仕事中にスマホにログイン通知が来た。「Unknown device from Tokyo」。心臓が跳ねた。会議中だったのに、思わずスマホを握りしめてトイレに駆け込んだ。

結果的にはミカのスマホからのアクセスだったんだけど(事前に共有するのを忘れていた自分のミス)、あの一瞬の恐怖は忘れられない。ログイン通知をONにしていたからすぐ気づけた。

もしOFFのままだったら、本当に不正アクセスだった場合に気づけないまま何日も映像を覗かれ続けていたかもしれない。これが「設定ひとつで変わる」ってことだ。

一つでも兆候があったら、まずカメラをWi-Fiから切り離す。LANケーブルを抜く、Wi-Fiの接続を解除する。それから落ち着いて対策を打てばいい。パニックで電源を切るだけだと、不正アクセスの痕跡が消える可能性があるから注意してくれ。

カメラが勝手に動くって…怖すぎるワン…!

怖いよな。でも「なぜ起きるか」を知れば対策できる。次のセクションで侵入経路を説明するぞ

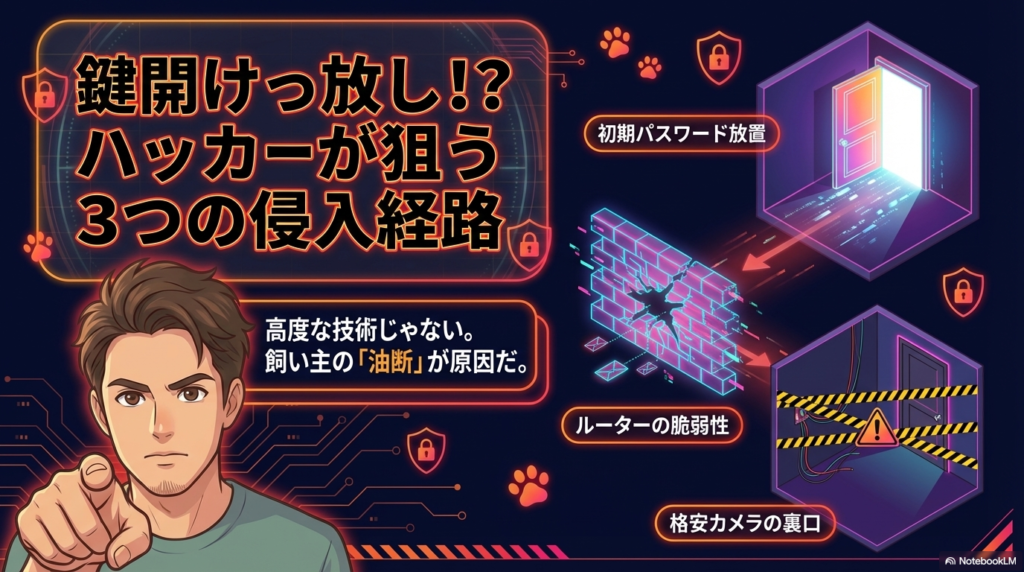

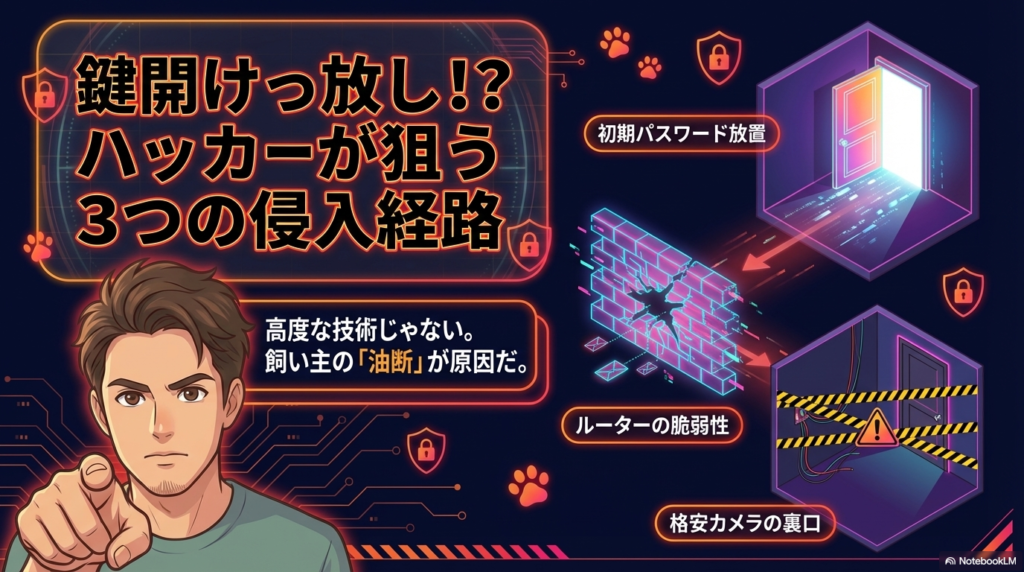

なぜペットカメラは乗っ取られるのか?3つの侵入経路

ハッキングと聞くと映画みたいな高度な技術を想像するかもしれない。暗い部屋でフード被った人間がカチャカチャとキーボードを叩いてる、みたいな。

でも実態はもっとシンプルで、もっと身近だ。家の防犯に例えて説明する。

| 侵入経路 | ひとことで言うと | 危険度 |

|---|---|---|

| ① 初期パスワードの放置 | 鍵をかけずに外出しているのと同じ | |

| ② Wi-Fiルーターの脆弱性 | カメラの前に「玄関」が開いてる | |

| ③ 安価カメラのバックドア | 知らないうちにデータが海外送信される |

侵入経路① 初期パスワードの放置:鍵をかけずに外出しているのと同じ

カメラの初期パスワード(「admin」「password」「123456」など)は、言わば「合鍵がポストに入っている状態」だ。

ハッカーは初期パスワードのリストを持っていて、片っ端から試す。これを「辞書攻撃」と呼ぶ。国土交通省の338台がやられたのも、この手口だ。

「まさか自分の家のカメラなんて狙われないだろ」この油断が一番危ない。

ハッカーは特定の誰かを狙っているわけじゃない。

ボットと呼ばれる自動プログラムが、世界中のIPアドレスを片っ端からスキャンして、穴のある機器を勝手に探している。

- 見つけたら自動で侵入(人間の手を介さない完全自動)

- あなたの家のカメラは「選ばれた」んじゃなく、「鍵が開いてたから入られた」だけ

- 総務省のNOTICEプロジェクトでも、初期パスワードのままのIoT機器に注意喚起を実施中

国がわざわざプロジェクトを立ち上げるほど、この問題は深刻なんだ。

侵入経路② Wi-Fiルーターの脆弱性:カメラの前に「入口」が開いてる

ここが盲点になりやすい。カメラのパスワードを変えても、Wi-Fiルーターが穴だったら全部無意味だ。

ルーターはすべてのIoT機器の「玄関」にあたる。

| ルーターを通る機器 | ルーターが突破されると… |

|---|---|

| ペットカメラ | 映像が丸見えになる |

| スマホ | 通信内容が盗聴される |

| 自動給餌器 | 遠隔操作・妨害される |

| スマートリモコン | 家電を勝手に操作される |

玄関が突破されたら、家の中のすべてが丸裸になる。

IT PMとして仕事ではクライアントのネットワーク構成を監査して「ルーターのファームウェア更新してください」と偉そうに指摘してた。なのに自宅のルーターは買った時のパスワードのまま3年間放置。恥ずかしすぎて笑えない。

2022年には都内の一般家庭のルーターが乗っ取られ、企業へのサイバー攻撃の「中継点」に使われた事件も発生している。

- その家の住人は何も知らないまま、自分のルーターが犯罪のインフラに

- ペットカメラの映像が漏れるだけじゃなく、自分のネットワークが犯罪に利用されるリスクもある

- 他人事じゃない

侵入経路③ 安価な中国製カメラのバックドア:知らないうちにデータが送信される

Amazonで「ペットカメラ」と検索すると、2,000〜3,000円の格安カメラがずらっと並ぶ。レビュー評価も高くて「これでいいじゃん」と思うだろう。実際、僕も最初はそう思った。

全部が危険とは言わない。でも一部の格安カメラには「バックドア」(製造段階で仕込まれた裏口)が存在する。

| バックドアとは | 何が起きるか |

|---|---|

| 製造時にカメラ内部に仕込まれた「裏口」プログラム | 飼い主の知らないうちに映像データが海外サーバーに送信される |

| 韓国では中国輸入の防犯カメラから実際に発見された | 中国のSNS「QQ」上には、ハッキング映像を共有する2,000人規模のグループが存在するとの報告も |

僕は5,000円の中華製自動給餌器で痛い目に遭った。ある朝出社後、アプリが「オフライン」表示のまま復帰しない。帰宅したらレオは空腹で胃液を吐いていた。フローリングに胃液の跡が点々と続いていて、レオは隅っこで震えていた。あの光景は一生忘れない。

給餌器だけでも泣きそうだったのに、もしカメラまで乗っ取られていたら。

家族の着替え、ルナの通院記録が映ったリビングの映像が、見ず知らずの第三者に覗かれていたかもしれない。

自分の家族とペットの映像が、海外の共有グループに並ぶ可能性。想像しただけで背筋が凍る。

安い理由には、必ず裏がある。

今日からできるペットカメラの5つのセキュリティ対策

ここまで怖い話ばかりしてきたけど、ここからが本番だ。以下の5つを実行するだけで、ペットカメラのセキュリティは劇的に改善する。

全部で15分もかからない。ITに詳しくなくても全部できる。専門知識は不要だ。必要なのは「今日やる」という意志だけ。

ブラウザで「192.168.1.1」か「192.168.0.1」にアクセスすると管理画面が開く(メーカーによって異なる)。管理パスワードを12文字以上の英数字+記号に変更。暗号化方式がWPA2またはWPA3になっているかも確認しろ。古いWEP方式は数分で突破される。

カメラアプリの設定画面からパスワードを変更する。「admin」「password」「123456」は論外。ルーターとは別のパスワードを設定すること。同じパスワードを使い回すと、一つ突破された時に全部やられる。

ファームウェアとは、カメラの内部ソフトウェアのことだ。メーカーはセキュリティの穴が見つかるたびに修正パッチを出している。アプリの「デバイス情報」や「ソフトウェア更新」から自動更新をONにしておけ。これだけで既知の脆弱性は自動的に潰せる。

SwitchBotにはプライバシーモード(レンズを物理的に塞ぐ機能)がある。Furboにもスリープモードがある。帰宅したらON、外出時にOFF。物理的にレンズが塞がっていれば、万が一乗っ取られても映像は映らない。最後の砦だ。

5つ全部やっても、多分15分くらいで終わるニャン?

そう。15分でセキュリティが激変する。ルナは賢いな。レオもちゃんと聞いてろよ

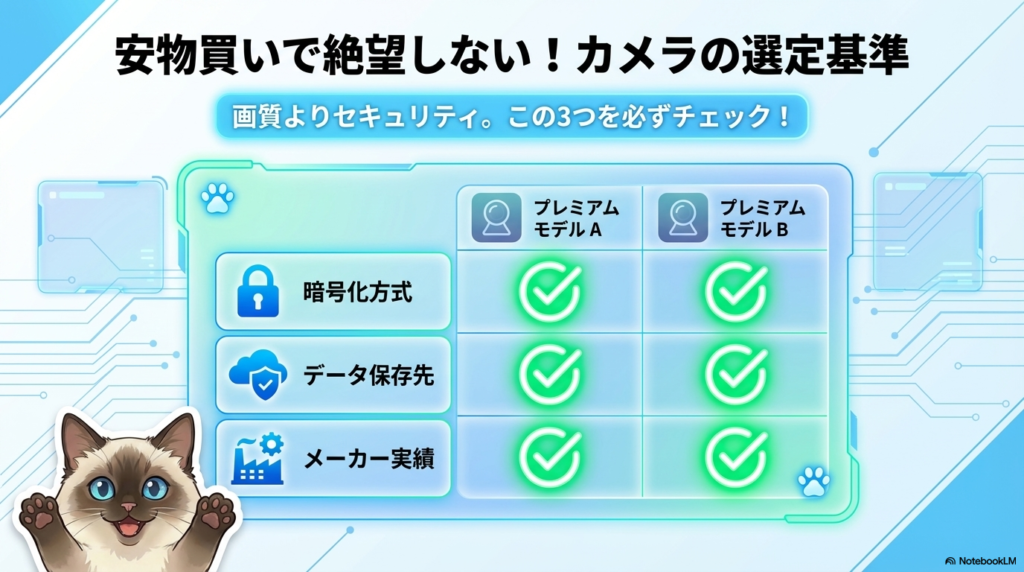

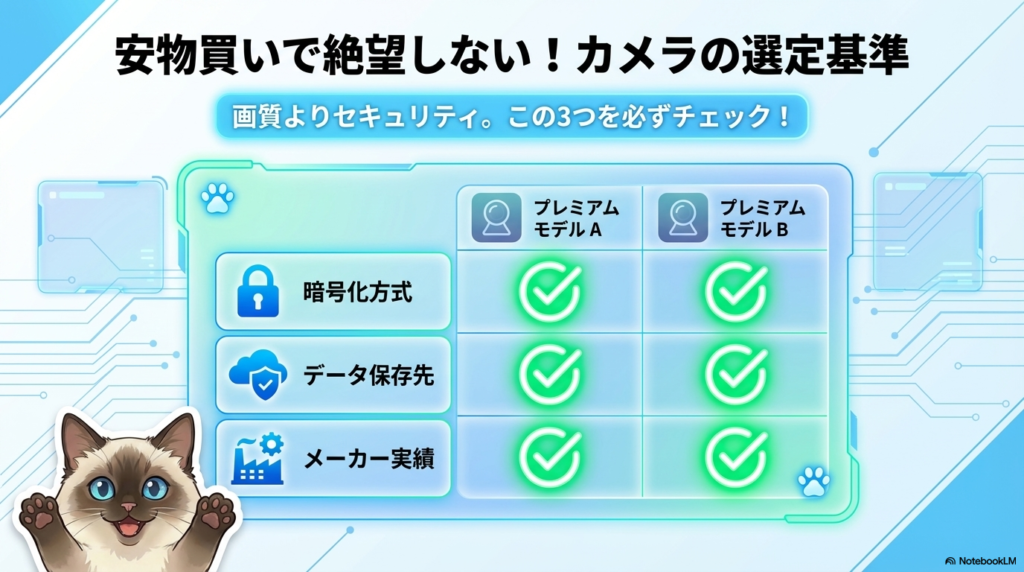

セキュリティで選ぶペットカメラ【3つの選定基準】

これからペットカメラを買う人は、画質や値段やデザインだけじゃなくセキュリティ仕様も必ずチェックしてくれ。

Amazonのレビューには「画質がいい」「設定が簡単」とは書いてあっても、セキュリティについて言及しているレビューはほぼ皆無だ。僕がIT PM目線で重視する3つの基準を紹介する。

| Furbo | SwitchBot | パナソニック | |

| 暗号化 | 2048ビットRSA | AES128 GCM + TLS1.2 | AES256 |

| 2段階認証 | ○ | ○ | ○ |

| データ保存先 | AWS(米国) | AWS(日本含む) | SDカード(ローカル) |

| プライバシーモード | ○(スリープ) | ○(物理遮蔽) | △(機種による) |

基準①は暗号化方式

カメラとサーバー間の通信が暗号化されていないと、途中で映像を傍受される可能性がある。商品ページや公式サイトに「AES」「RSA」「TLS」のいずれかが仕様として書かれていることを確認しよう。

これらが一切書かれていない、あるいはセキュリティ仕様自体が公開されていないカメラは、候補から外していい。

基準②はデータの保存先

映像データがどこに保存されるかは重要なポイントだ。

クラウド保存は外出先からもアクセスできて便利だが、サーバーが攻撃されるリスクがある(2021年のVerkada社事件では約15万台分のクラウド映像が流出した)。

ローカル(SDカード)保存はセキュリティ面では安全だが、カード破損で録画が消えるリスクもある。理想は暗号化されたクラウド保存+SDカードのバックアップ。

FurboもSwitchBotもクラウド暗号化に対応している。データの保存先がどの国のサーバーかも、可能であれば確認しておこう。

基準③はメーカーのセキュリティ対応実績

完璧なソフトウェアなんて存在しない。

IT業界にいればわかるけど、どんな大企業のソフトにもバグや脆弱性は見つかる。大事なのは「見つかった時にどれだけ早く直すか」だ。

SwitchBotは2025年にアプリの脆弱性が報告された際、迅速にパッチを公開して対応した。Furboは2048ビットRSA暗号化を採用し、データセキュリティに力を入れている。

逆に、脆弱性が報告されても何ヶ月も放置するようなメーカーの製品は、どんなに安くても選ぶべきじゃない。こういった対応姿勢が信頼の証だ。

よくある質問(FAQ)

- 中国製のペットカメラは全部危険なの?

-

全部が危険というわけではない。ただし、メーカー名が不明で日本語の公式サイトもない2,000〜3,000円台の格安カメラは要注意だ。セキュリティ仕様の開示がない、ファームウェア更新の提供がない製品は避けた方がいい。SwitchBotは本社が中国だが、暗号化・2FA・脆弱性対応ともにしっかりしている。「中国製=危険」ではなく、「セキュリティ仕様が不透明=危険」が正しい判断基準だ。

- ペットカメラを使わない方が安全?

-

セキュリティ面だけ考えればそうかもしれない。でも留守番中のペットの様子がわからない不安は、別のリスクだ。体調急変やパニックに気づけないまま何時間も放置することの方が怖い。正しくセキュリティ対策をした上で使う。それがベストな選択だと僕は思う。

- VPNを使えばペットカメラのセキュリティは万全?

-

VPNは通信を暗号化するので一定の効果はある。だがカメラ本体の初期パスワードが変更されていなければ、VPNがあっても侵入は防げない。VPNは追加の防御層であって、パスワード変更やファームウェア更新の代替にはならない。基本対策5つが最優先だ。

- ハッキングされたらどこに相談すればいい?

-

まずカメラをネットワークから切り離した上で、警察のサイバー犯罪相談窓口(各都道府県警察)に連絡しよう。総務省の「NOTICE」プロジェクトでもIoT機器の脆弱性に関する情報提供を行っている。カメラメーカーのサポート窓口にも並行して相談すること。

怖いからやめるんじゃない。怖いからこそ、正しく守れ

ここまで読んでくれた人はもうわかっていると思う。ペットカメラの乗っ取りは、映画に出てくるような天才ハッカーの仕業じゃない。

初期パスワードを放置して、ファームウェアを更新しないだけで、誰でも被害者になり得る。

- Wi-Fiルーターのパスワードを変更(12文字以上 + WPA2/WPA3)

- カメラの初期パスワードを変更(ルーターとは別のものに)

- 2段階認証を有効化(設定2分で天地の差)

- ファームウェアを最新版に更新(自動更新ON推奨)

- 帰宅したらプライバシーモードをON

今はFurboでレオとルナの留守番を見守っている。2段階認証をONにして、ルーターのパスワードも変更した。ファームウェアの自動更新もON。帰宅したらプライバシーモードに切り替える。

この5つを習慣化しただけで、あの「Unknown device」のログイン通知が来た時の恐怖は、もう感じずに済んでいる。

テクノロジーは敵じゃない。敵は油断だ。正しく使えば、ペットカメラは最高の見守りツールになる。

出張先からFurboでレオが昼寝している姿を見るたびに、「ああ、元気にしてるな」と安心できる。ルナがカメラの前を横切る時の得意げな顔も、もはや日課だ。

怖いからやめるんじゃない。怖いからこそ、正しく守れ。15分の設定で、愛犬・愛猫との日常を安全に守れるなら、やらない理由はないだろう。

マコトさん、僕の留守番をちゃんと見守ってほしいワン!でもセキュリティはしっかり頼むワン!

レオ、マコトは仕事ではプロだから大丈夫ニャン。…やっと家でも本気出したみたいだしニャン♪